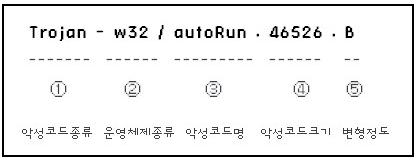

바이러스 백신이나 악성코드 프로그램으로 검사를 하다보면 아래와 같이 무엇인가 오묘한 문자형태를 보신 적이 있으실 겁니다. ^^

예시로 보여드린 형태는 트로이 목마 형태의 악성코드를 진단한 화면입니다.

트로이안(얀) 또는 트로이잔(쟌)' 이라는 이름으로도 불리우고 있으며 각 백신마다 진단명이 다르기 때문에 참고하시면 좋을 듯 싶습니다.

트로이 목마 (Trojan 형태 악성코드)란?

트로이 목마 악성코드는 자기복사 능력은 없고 고의적인 부작용을 일으키는 프로그램을 말합니다.

트로이 목마는 자기 자신을 다른 파일에 복사하지 않는다는 점에서 컴퓨터 바이러스와 구별되는데요.

일반적으로는 구분하기 힘든 부분들이 있어서 통틀어서 바이러스로 인식하고 있는 것이죠.

위와 같은 차이로 인하여 컴퓨터 바이러스와 트로이 목마 악성코드에 대한 대처 방법에 차이가 있는데요.

컴퓨터 바이러스는 자기복사를 통해서 다른 프로그램에도 감염 및 전파되는 될 수 있기 때문에, 한 프로그램에서 컴퓨터 바이러스가 발견되면 다른 프로그램도 모두 검사하여 감염 여부를 확인해야 합니다.

그렇다면 여기서 문제... 트로이 목마 형태의 악성코드는 어떻게 처리가 되어야 할까요?

>> 정답! 자기복사 능력이 없어서 해당 그 프로그램만 지워버리면 문제가 일반적으로 간단히 해결됩니다.

첫째, 진단명 트로이 목마 부분에서 나오는 종류 설명

Trojan (트로이 목마)

자체적인 확산기능은 없고, 사용자 몰래 악의적인 기능을 수행

Trojan-Dropper (트로이목마-드롭퍼)

악성코드에 포함된 추가적인 악성코드를 설치

Trojan-Exploit (트로이목마-익스플로잇)

운영체제나 특정 프로그램의 취약점을 이용하여 공격하는 악성코드

Trojan-Downloader (트로이목마-다운로더)

추가적인 악성코드를 인터넷이나 네트워크를 통하여 다운로드하여 설치

Trojan-PWS (트로이목마-패스워드스틸러)

감염된 시스템에서 암호 정보를 유출하기 위해 제작된 트로이 목마

Trojan-Proxy (트로이목마-프록시)

프록시 설정을 이용하여 악의적인 기능을 수행하는 트로이목마

Trojan-Clicker (트로이목마-클리커)

사용자의 클릭을 유도하기 위해 제작된 트로이목마

Trojan-Spy (트로이목마-스파이)

감염된 시스템에서 다양한 정보 유출을 위해 제작된 트로이목마

Exploit (트로이목마-익스플로잇)

운영체제나 특정 프로그램의 취약점을 이용하여 공격하는 악성코드

둘째, 운영체제 종류

운영체제나 혹은 바이러스 제작 언어를 나타냅니다.

예) W32는 32bit 운영체제에서 동작한다는뜻., HTML 은 HTML로 만들어진 악성코드를 의미

(정확하지 않은 경우 생략 가능)

셋째, 악성코드 명

유사한 기능을 가진 악성코드들을 분류하기 위한 이름

넷째, 악성코드 크기

파일 사이즈

다섯째, 변형 정도

변형이 없을땐 생략

트로이 목마 형태의 악성코드에 대하여 조금 더 알게되는 유익한 시간이 되셨나요?

항상 사용하고 계시는 컴퓨터의 윈도우 업데이트 및 주요 프로그램 업데이트를 통해서 보안 패치를 생활화 하시고, 터보백신 제품을 설치하셔서 주기적으로 검사해주세요~

터보백신이 추천 드리는 예방 방법은 다음과 같습니다.

윈도우 업데이트를 항상 최신으로 유지합니다.

플래시 및 자바 업데이트를 최신으로 유지합니다.

터보백신의 정밀검사를 정기적으로 수행합니다.

터보백신의 바이러스 패턴 업데이트를 최신으로 유지합니다.

알려지지 않은 링크의 접속을 자제합니다.

이메일의 첨부파일을 바로 실행하지 않고, 저장한 뒤 바이러스 검사 후 실행합니다.

그럼, 안전한 컴퓨터 사용 및 인터넷 생활이 되시기 바랍니다. ^^